您是否对黑客如何入侵或破坏网站感到好奇?别着急,ApkVenue 会解释黑客通常用来闯入网站或database_web 的所有方法。

最近,有关 Telkomsel 网站遭到黑客攻击的消息不断涌现。 印度卫星 这大惊小怪。这种现象也增加了成为无知行为受害者的运营商网站名单 黑客.昨天发生在两个运营商站点的案例,通常被称为 污损,即只有黑客 更改网站首页 在不破坏系统的情况下,即使如此,该操作仍然不合理,因为它已完成 未经业主同意.

你可能很好奇黑客是怎么做的 黑客 或污损 网站?别着急,Jaka会解释的 所有方法 黑客通常用来入侵网站或 数据库 网。

- 如果您不知道这 10 个术语,请不要承认黑客

- 黑客包里有什么?艾略特奥尔德森机器人?这是名单!

- 成为真正的计算机黑客的 7 种方法

小心!黑客入侵在线网站的这 6 种技术

黑客在入侵网站之前应该知道的基本事情是什么?

成为之前 职业黑客,当然有几个过程是必须要经过的,从零开始学习到最难的水平。虽然这只是可选的,但如果你打算成为一名黑客,至少这些基本技能是什么 必须掌握.那些是什么?

- 基本 HTML、SQL、PHP

- 有关的基本知识 Javascript

- 有关的基本知识 服务器如何工作

- 最重要的是,必须学会如何 完成访问系统后删除痕迹.这件小事若置之不理,无异于自杀。

您可以通过互联网上的网站了解上述前两点。许多人访问以学习 HTML、SQL、PHP 和 Javascript 基础知识的热门站点,可以通过页面 //www.w3schools.com/

黑客网站的方法

从技术上讲,至少 有6种方法 入侵或破坏网站。那些方法是什么?来吧,看下面的描述。

1.SQL注入

在继续之前,让我们熟悉第一种方法,那么它是什么 SQL注入? SQL注入是一种用于 攻击网站.通过执行 SQL 注入,黑客可以做到: 登录 到网络 无需拥有帐户.

通过这种方法黑客可以 访问整个网络系统 例如更改、删除、添加新数据,甚至更糟的是,即 删除网站的全部内容.

这里有一些 工具 它用于简化 SQL 注入在其在黑客世界中的应用中的实践:

- BSQL 黑客

- 鼹鼠

- 穿山甲

- 映射表

- 哈维

- SQL灌肠

- SQL 忍者

- SQL 服务

- 安全 SQL 注入器

- SQL毒药

2. 跨站脚本

跨站脚本或 XSS 是一种使用代码注入方法的攻击。 XSS方法意味着黑客 输入恶意数据 进入网站,恶意数据会导致应用程序执行不该执行的操作。

简单的说,攻击者在网站中插入某些HTML代码或恶意代码,目的是 好像攻击来自访问的网络 这。用这种方法黑客可以做到 旁路 从客户端安全,然后获取敏感信息。

一些通常容易受到 XSS 攻击的站点是:

- 搜索引擎

- 登录表格

- 评论栏

3.远程文件包含

这种方法通常被称为 射频干扰,这是一种黑客方法,用于 漏洞利用系统. RFI 方法是一种方法 网络系统渗透 除了使用 SQL 注入。此 RFI 的工作方式是利用网站中的漏洞 从网络外部插入文件 然后由服务器执行。

黑客利用 RFI 方法可以做的事情如下:

- Web 服务器上的代码执行

- 执行客户端代码,例如可能导致其他攻击的 Javascript

- 跨站脚本(XSS)

- 拒绝服务 (DoS)

- 数据窃取和操纵

4. 本地文件包含

本地文件包含或 LFI 方法 即将一些恶意代码插入具有安全漏洞的站点。这种方法允许攻击者 具有浏览服务器内容的能力 通过目录横向。

LFI 最常见的用途之一是 找到文件 /etc/passwd.该文件包含有关 Linux 系统的重要用户信息。 LFI 方法几乎与 RFI 相同,尽管这种方法被称为 错误 旧的,影响可以说是有很高的风险,因为它与访问有关 贝壳.

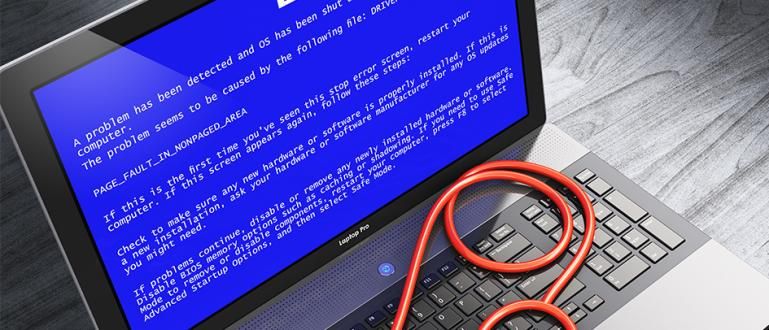

5. DDOS 攻击

攻击 DDOS(分布式拒绝服务) 是试图使计算机资源对其目标用户不可用。黑客进行 DDoS 攻击的动机和目的可能会有所不同,但通常 DDoS 攻击 发送至互联网站点或服务 无限期地无法正常工作。

由于其无限的性质,DDoS 攻击非常耗时 带宽 以及被攻击网站的资源。结果,被攻击的网站将经历 下 别名 无法接近 由任何人。

6. 利用漏洞

我们将讨论的最后一种方法是 利用漏洞 或者如果这意味着 利用安全漏洞.这个方法其实包括了上面的五种方法,但是特意分开描述,因为 有几种类型的剥削 作为单独的方法使用。

基本上这个方法的基本思想是找到 安全漏洞 并利用它获取重要信息,例如管理员或版主帐户,以便攻击者可以轻松操纵一切。黑客通常有两种利用漏洞的方法,即: 本地漏洞利用和远程漏洞利用,两者各有优缺点。

那是 黑客经常使用的6种方法 闯入网站或互联网服务。 hacking的目的其实是为了寻找安全漏洞,以免以后成为问题。但是之后 被黑客滥用 谁不负责破坏系统并出于个人目的对其进行黑客攻击。